Oszustwo BLOCK Due To Suspicious Activities

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Instrukcje usuwania BLOCK due to Suspicious Activities

Czym jest BLOCK due to Suspicious Activities?

"BLOCK due to Suspicious Activities" jest fałszywą wiadomością pop-up o błędzie, wyświetlaną przez witrynę internetową, do której użytkownicy są przekierowywani przez potencjalnie niechciane programy typu adware. Adware często infiltruje systemy bez zgody użytkowników - programiści dystrybuują te aplikacje za pomocą zwodniczej metody marketingowej zwanej "sprzedażą wiązaną". Oprócz powodowania niechcianych przekierowań przeglądarki, adware zbiera również różne informacje o użytkowniku/systemie i generuje natrętne reklamy w Internecie.

Ten komunikat o błędzie informuje, że komputer został zainfekowany malware wysokiego ryzyka i zachęca ofiary do zadzwonienia pod podany bezpłatny numer telefonu (+1-888-306-5168). Wówczas podobno zostanie zapewniona pomoc, aby rozwiązać problem. W rzeczywistości ten błąd jest oszustwem. Podając nieprawdziwe informacje dotyczące infekcji systemowej, cyberprzestępcy próbują nakłonić użytkowników do wykonania połączenia telefonicznego i zapłacenia pewnych kwot za pomoc (która w rzeczywistości nie jest potrzebna). Płacenie nie przyniesie żadnych pozytywnych rezultatów – będziesz po prostu wspierał ich złośliwe firmy i stracisz pieniądze. Należy pamiętać, że wyżej wymienione adware często generuje różne reklamy, takie jak banerowe, pop-up itp. Żadna z nich nie pochodzi z odwiedzanych przez użytkowników stron internetowych i zakrywa podstawowe treści, znacznie zmniejszając wygodę przeglądania sieci. Ponadto mogą przekierowywać na złośliwe witryny zawierające zainfekowane treści. Dlatego nawet przypadkowe kliknięcia mogą powodować infekcje adware lub malware wysokiego ryzyka. Ponadto adware zbiera różne informacje, które mogą być danymi osobowymi, w tym adresy IP, odwiedzane strony internetowe, wyszukiwane hasła, przeglądane strony, lokalizacje geograficzne itp. Informacje te są udostępniane różnym stronom trzecim (potencjalnie cyberprzestępcom), które niewłaściwie wykorzystują dane osobowe do generowania dochód. Takie zachowanie może prowadzić do poważnych problemów związanych z prywatnością. Dlatego zalecamy, aby zignorować komunikat o błędzie "BLOCK due to Suspicious Activities" i natychmiast odinstalować wszystkie podejrzane aplikacje.

Istnieją setki aplikacji typu adware fałszywie twierdzących, że poprawiają przeglądanie Internetu, dzięki czemu sprawiają wrażenie bycia uzasadnionymi. W rzeczywistości aplikacje takie jak Windows Range Manager, CurveLayer, USB Locker itd. nie przynoszą istotnej wartości dla zwykłych użytkowników. Wszystkie adware są przeznaczone wyłącznie do generowania przychodów dla programistów. Te aplikacje zbierają jedynie dane osobowe (które są następnie sprzedawane stronom trzecim) i generują natrętne reklamy w Internecie (za pomocą modelu reklamy "PPC"). Niektóre z tych fałszywych aplikacji powodują również fałszywe komunikaty o błędach, takie jak "BLOCK due to Suspicious Activities", "Your Windows Licence Has Expired", itp.

Jak adware zainstalowało się na moim komputerze?

Aplikacje typu adware są często dystrybuowane za pomocą zwodniczej metody marketingu oprogramowania o nazwie "sprzedaż wiązana" - podstępnej instalacji potencjalnie niechcianych programów ze zwykłymi aplikacjami/oprogramowaniem. Programiści wiedzą, że wielu użytkowników spieszy się z procedurami pobierania/instalacji i pomija większość ich kroków. Świadomi tego programiści celowo ukrywają dołączone programy w "Niestandardowych"/"Zaawansowanych" ustawieniach. Śpiesząc i pomijając tę sekcję, użytkownicy narażają swoje systemy na ryzyko różnych infekcji i naruszają własną prywatność.

Jak uniknąć instalacji potencjalnie niechcianych aplikacji?

Instalacji potencjalnie niechcianych programów można zapobiec, wykonując kilka prostych kroków. Po pierwsze nigdy nie spiesz się podczas pobierania i instalowania oprogramowania - analizuj każdy krok, używając "Niestandardowych" lub "Zaawansowanych" ustawień. Po drugie, odrzuć wszystkie oferty pobrania/zainstalowania dodatkowych aplikacji i odrzuć te, które już zostały uwzględnione.

Wariant 1. komunikatu o błędzie:

Nazwa użytkownika i hasło są wymagane przez http://assets.datacompromised.in. Strona mówi: "Dostęp do Internetu jest zablokowany z powodu podejrzanych działań i śmiercionośnych wirusów. Natychmiast skontaktuj się z pomocą techniczną Microsoft pod numerem + 1-888-306-5168"

Wariant 2. pop-upu "BLOCK due to Suspicious Activities":

Wiadomość w 2. wariancie:

Ostrzeżenie: Zniszczone bezpieczeństwo internetowe!!!

Podejrzane połączenie próbowało uzyskać dostęp do twoich danych logowania, szczegółów bankowych i śledzić twoją aktywność w Internecie.

Twoje połączenie TCP zostało zablokowane przez twoją zaporę. Twoje konta mogą zostać zawieszone do momentu podjęcia działania.

Twoje dane osobowe mogły wyciec. OCZEKIWANA JEST NATYCHMIASTOWA REAKCJA

Twój dysk twardy może mieć wirusa Trojana! Nie próbuj tego naprawić ręcznie. Może to spowodować awarię danych.

W związku z tym przeprowadzamy dodatkowe kontrole bezpieczeństwa w celu weryfikacji bezpieczeństwa systemu.

Odwiedź najbliższe Centrum Obsługi Windows lub zadzwoń na numer pomocy technicznej.

-----------------------------------------

Obsługa klienta: +1-888-306-5168 (BEZPŁATNY NUMER)

-----------------------------------------

****************WYMAGANA NATYCHMIASTOWA ODPOWIEDŹ****************

Skontaktuj się z administratorem sieci, aby rozwiązać problem. Nie otwieraj przeglądarki internetowej ze względu na swój problem z bezpieczeństwem, aby uniknąć uszkodzenia danych w rejestrze systemu operacyjnego. Skontaktuj się z działem administracji sieci pod numerem + 1-888-306-5168 (BEZPŁATNY NUMER)

Informacje o wirusach: koń trojański lub trojan w komputerach to nierepiracyjny program malware zawierający złośliwy kod, który po uruchomieniu wykonuje działania określone przez naturę trojana, zwykle powodując utratę lub kradzież danych, i możliwe uszkodzenie systemu. Termin ten wywodzi się z opowieści o drewnianym koniu użytym do oszukania obrońców Troi, aby zabrali ukrytych wojowników do ich miasta w starożytnej Grecji. Komputerowe trojany często wykorzystują formę inżynierii społecznej, przedstawiając się jako rutynowe, użyteczne lub interesujące w celu przekonania ofiar do zainstalowania ich na swoich komputerach.

Trojan często otwiera tylne drzwi, kontaktując się ze sterownikiem, który może wówczas uzyskać nieautoryzowany dostęp do komputera, którego dotyczy problem. Same trojany i tylne drzwi same nie są łatwo wykrywalne, ale jeśli wykonają znaczną pracę komputerową lub komunikacyjną, mogą spowodować, że komputer będzie działał znacznie wolniej.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest BLOCK due to Suspicious Activities?

- KROK 1. Deinstalacja zwodniczych aplikacji przy pomocy Panelu sterowania.

- KROK 2. Usuwanie adware z Internet Explorer.

- KROK 3. Usuwanie zwodniczych dodatków z Google Chrome.

- KROK 4. Usuwanie złośliwych wtyczek z Mozilla Firefox.

- KROK 5. Usuwanie zwodniczych rozszerzeń z Safari.

- KROK 6. Usuwanie złośliwych wtyczek z Microsoft Edge.

Usuwanie adware:

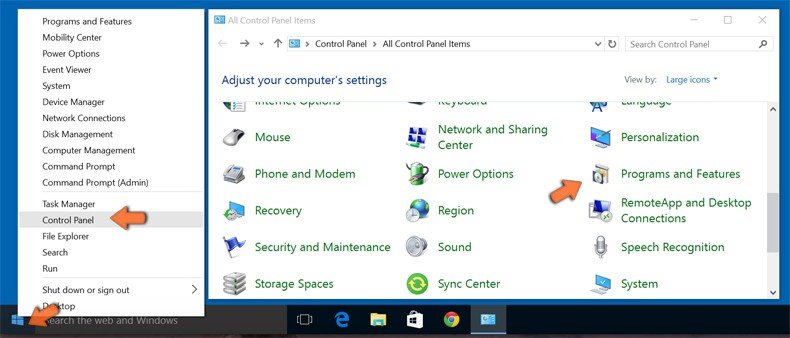

Użytkownicy Windows 10:

Kliknij prawym przyciskiem myszy w lewym dolnym rogu ekranu i w menu szybkiego dostępu wybierz Panel sterowania. W otwartym oknie wybierz Programy i funkcje.

Użytkownicy Windows 7:

Kliknij Start ("logo Windows" w lewym dolnym rogu pulpitu) i wybierz Panel sterowania. Zlokalizuj Programy i funkcje.

Użytkownicy macOS (OSX):

Kliknij Finder i w otwartym oknie wybierz Aplikacje. Przeciągnij aplikację z folderu Aplikacje do kosza (zlokalizowanego w Twoim Docku), a następnie kliknij prawym przyciskiem ikonę Kosza i wybierz Opróżnij kosz.

W oknie odinstalowywania programów spójrz na wszelkie potencjalnie niechciane programy, wybierz te wpisy i kliknij przycisk "Odinstaluj" lub "Usuń".

Po odinstalowaniu potencjalnie niechcianego programu, który powoduje błąd BLOCK due to Suspicious Activities, przeskanuj swój komputer pod kątem wszelkich pozostawionych niepożądanych składników lub możliwych infekcji malware. Zalecane oprogramowanie usuwania malware.

Usuwanie adware z przeglądarek internetowych:

Film pokazujący, jak usunąć potencjalnie niechciane dodatki przeglądarki:

Usuwanie złośliwych dodatków z Internet Explorer:

Usuwanie złośliwych dodatków z Internet Explorer:

Kliknij ikonę "koła zębatego" ![]() (w prawym górnym rogu przeglądarki Internet Explorer) i wybierz "Zarządzaj dodatkami". Spójrz na wszelkie ostatnio zainstalowane podejrzane rozszerzenia przeglądarki, wybierz te wpisy i kliknij "Usuń".

(w prawym górnym rogu przeglądarki Internet Explorer) i wybierz "Zarządzaj dodatkami". Spójrz na wszelkie ostatnio zainstalowane podejrzane rozszerzenia przeglądarki, wybierz te wpisy i kliknij "Usuń".

Metoda opcjonalna:

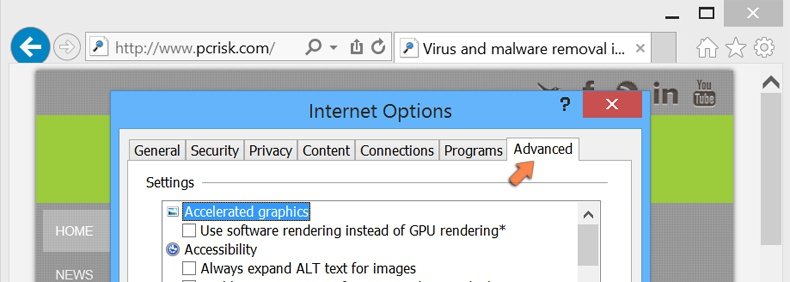

Jeśli nadal występują problemy z usunięciem block due to suspicious activities (wirus), możesz zresetować ustawienia programu Internet Explorer do domyślnych.

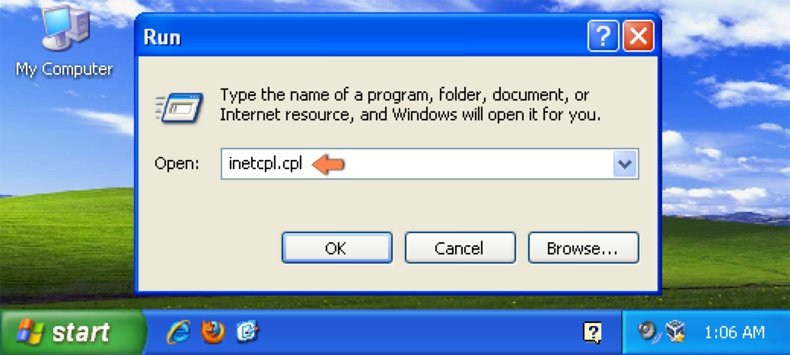

Użytkownicy Windows XP: Kliknij Start i kliknij Uruchom. W otwartym oknie wpisz inetcpl.cpl. W otwartym oknie kliknij na zakładkę Zaawansowane, a następnie kliknij Reset.

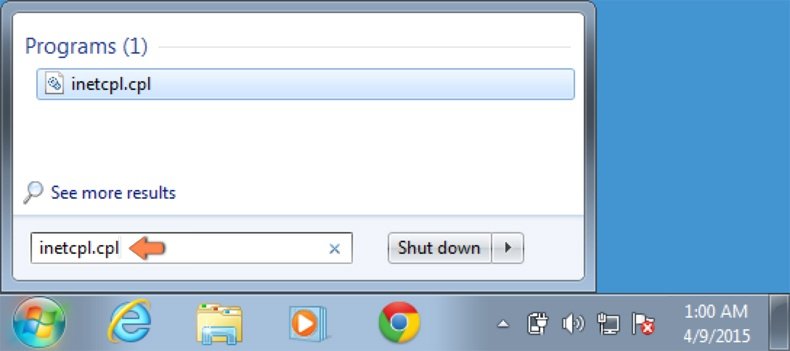

Użytkownicy Windows Vista i Windows 7: Kliknij logo systemu Windows, w polu wyszukiwania wpisz inetcpl.cpl i kliknij enter. W otwartym oknie kliknij na zakładkę Zaawansowane, a następnie kliknij Reset.

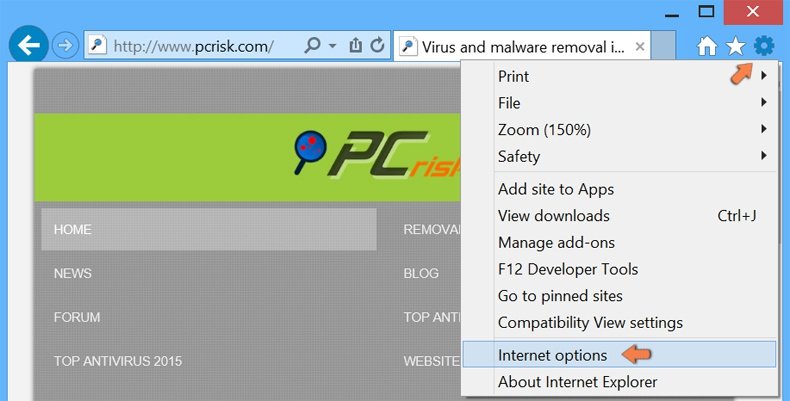

Użytkownicy Windows 8: Otwórz Internet Explorer i kliknij ikonę koła zębatego. Wybierz Opcje internetowe.

W otwartym oknie wybierz zakładkę Zaawansowane.

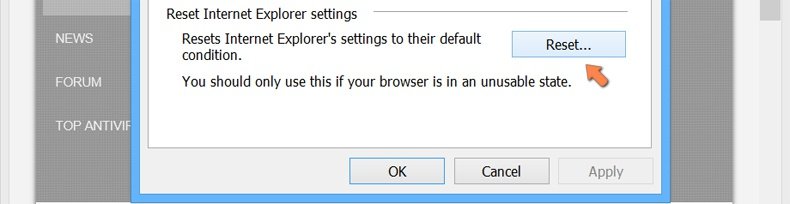

Kliknij przycisk Reset.

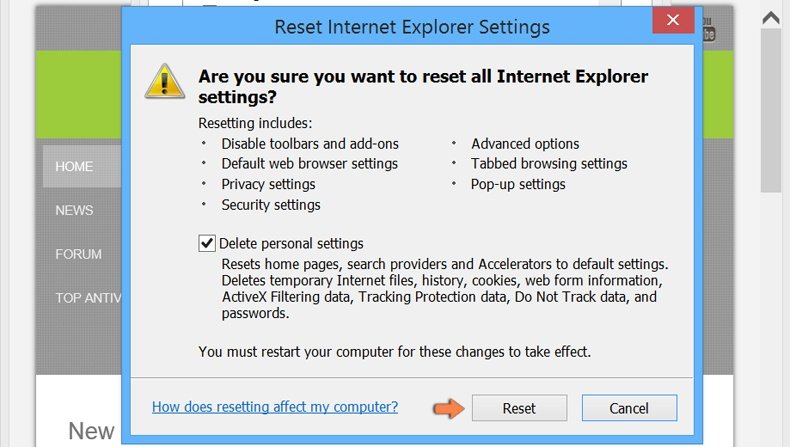

Potwierdź, że chcesz przywrócić ustawienia domyślne przeglądarki Internet Explorer, klikając przycisk Reset.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu przeglądarki Google Chrome), wybierz "Więcej narzędzi" i kliknij "Rozszerzenia". Zlokalizuj wszelkie ostatnio zainstalowane i podejrzane dodatki, wybierz te wpisy i kliknij ikonę kosza.

(w prawym górnym rogu przeglądarki Google Chrome), wybierz "Więcej narzędzi" i kliknij "Rozszerzenia". Zlokalizuj wszelkie ostatnio zainstalowane i podejrzane dodatki, wybierz te wpisy i kliknij ikonę kosza.

Metoda opcjonalna:

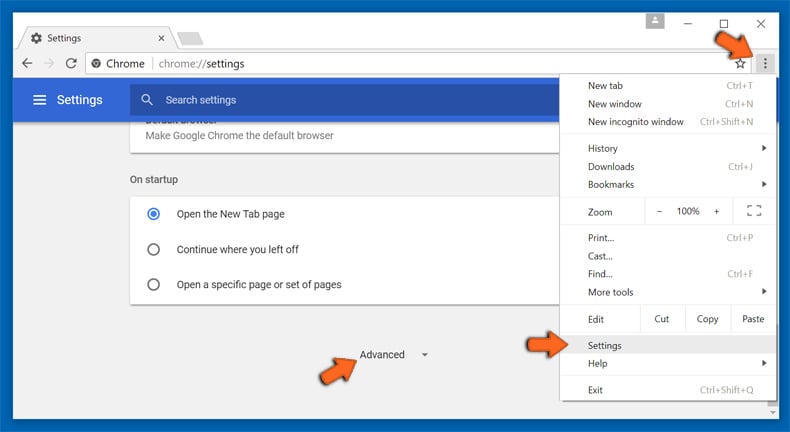

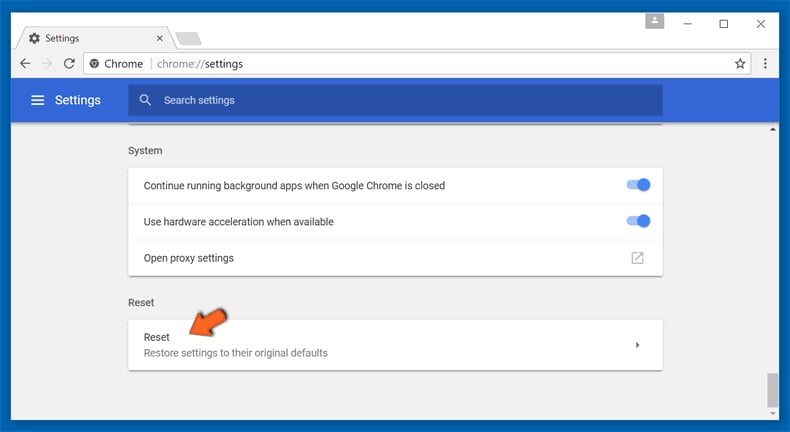

Jeśli nadal masz problem z usunięciem block due to suspicious activities (wirus), przywróć ustawienia swojej przeglądarki Google Chrome. Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

(w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

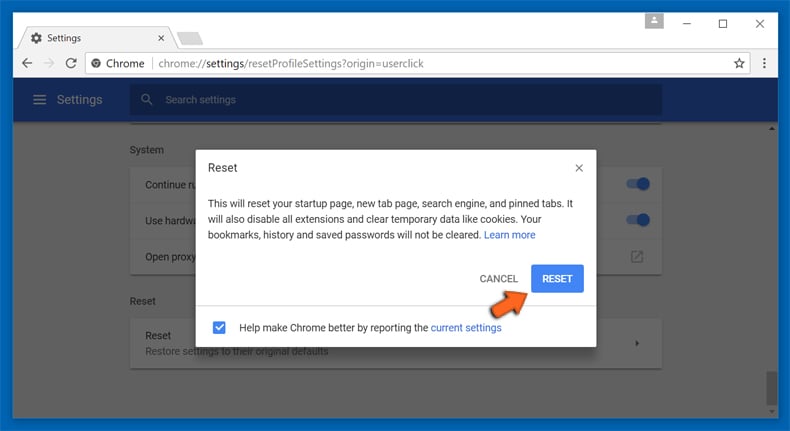

Po przewinięciu do dołu ekranu, kliknij przycisk Resetuj (Przywróć ustawienia do wartości domyślnych).

W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Google Chrome do wartości domyślnych klikając przycisk Resetuj.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Kliknij menu Firefox ![]() (w prawym górnym rogu okna głównego), i wybierz "Dodatki". Kliknij "Rozszerzenia" i w otwartym oknie usuń wszystkie ostatnio zainstalowane i podejrzane wtyczki przeglądarki.

(w prawym górnym rogu okna głównego), i wybierz "Dodatki". Kliknij "Rozszerzenia" i w otwartym oknie usuń wszystkie ostatnio zainstalowane i podejrzane wtyczki przeglądarki.

Metoda opcjonalna:

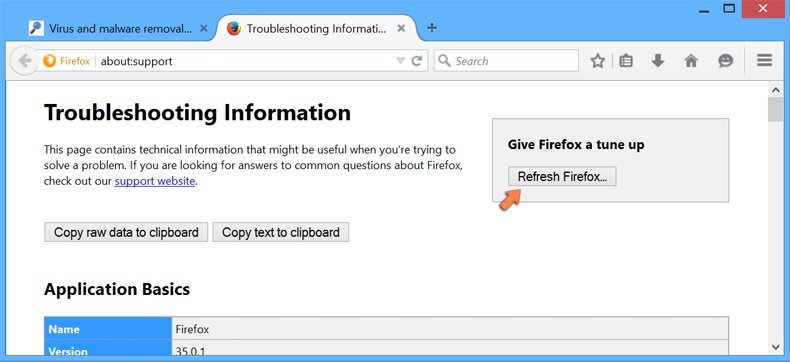

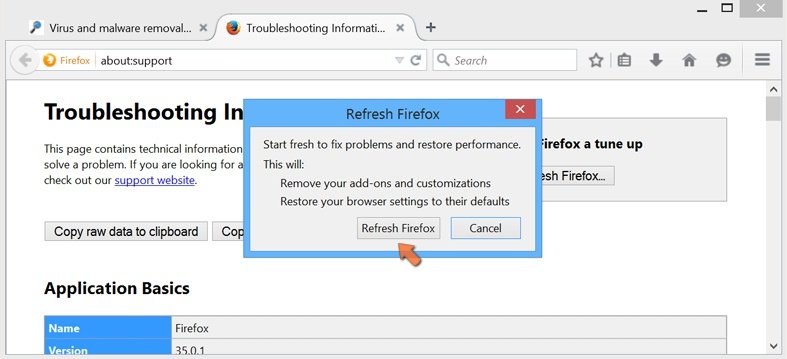

Użytkownicy komputerów, którzy mają problemy z usunięciem block due to suspicious activities (wirus), mogą zresetować ustawienia Mozilla Firefox do domyślnych.

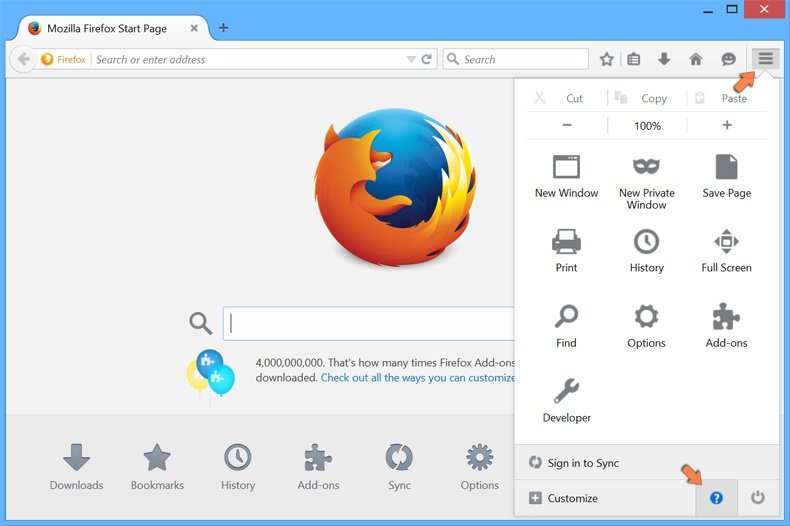

Otwórz Mozilla Firefox i w prawym górnym rogu okna głównego kliknij menu Firefox ![]() . W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc

. W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc![]() .

.

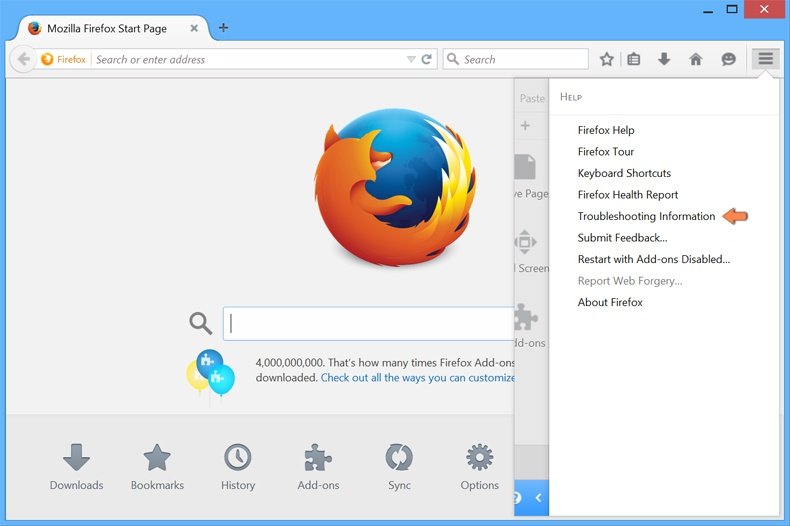

Wybierz Informacje dotyczące rozwiązywania problemów.

W otwartym oknie kliknij na przycisk Reset Firefox.

W otwartym oknie potwierdź, że chcesz zresetować ustawienia Mozilla Firefox do domyślnych klikając przycisk Reset.

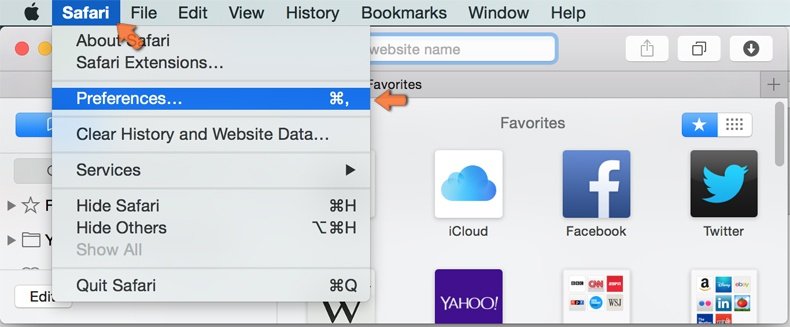

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

Upewnij się, że Twoja przeglądarka Safari jest aktywna, kliknij menu Safari i wybierz Preferencje....

W otwartym oknie kliknij rozszerzenia, zlokalizuj wszelkie ostatnio zainstalowane podejrzane rozszerzenia, wybierz je i kliknij Odinstaluj.

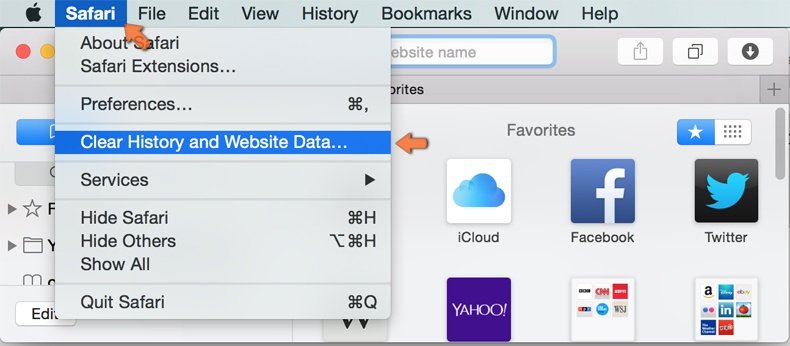

Metoda opcjonalna:

Upewnij się, że Twoja przeglądarka Safari jest aktywna i kliknij menu Safari. Z rozwijanego menu wybierz Wyczyść historię i dane witryn...

W otwartym oknie wybierz całą historię i kliknij przycisk wyczyść historię.

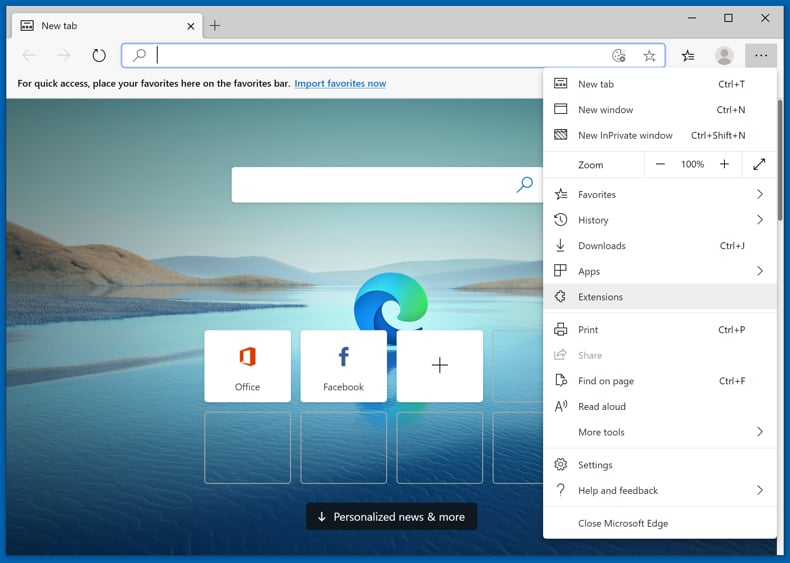

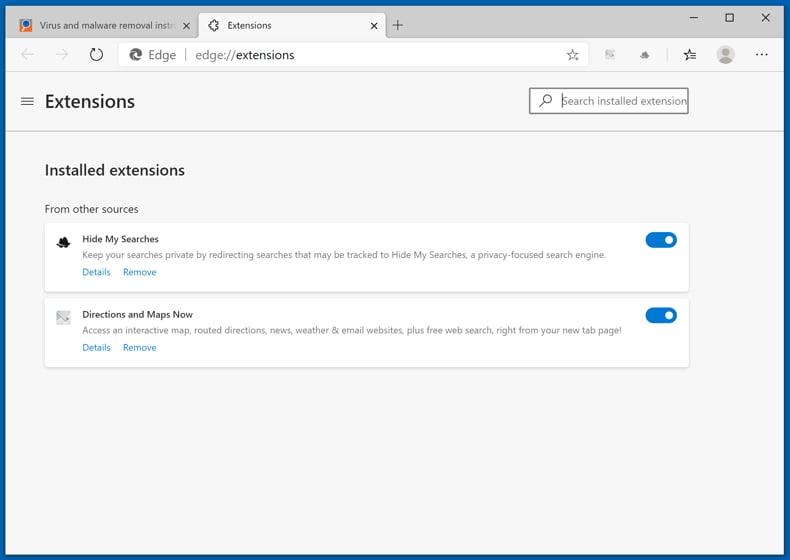

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

(w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

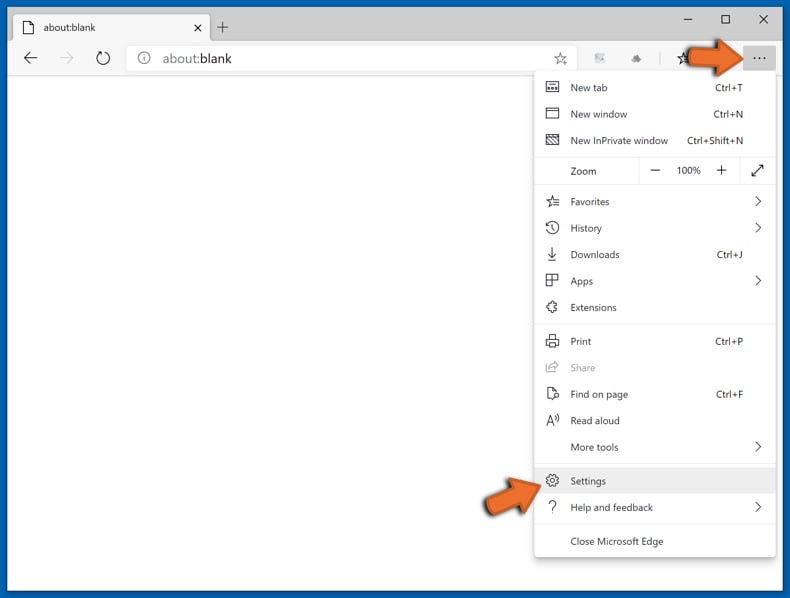

Metoda opcjonalna:

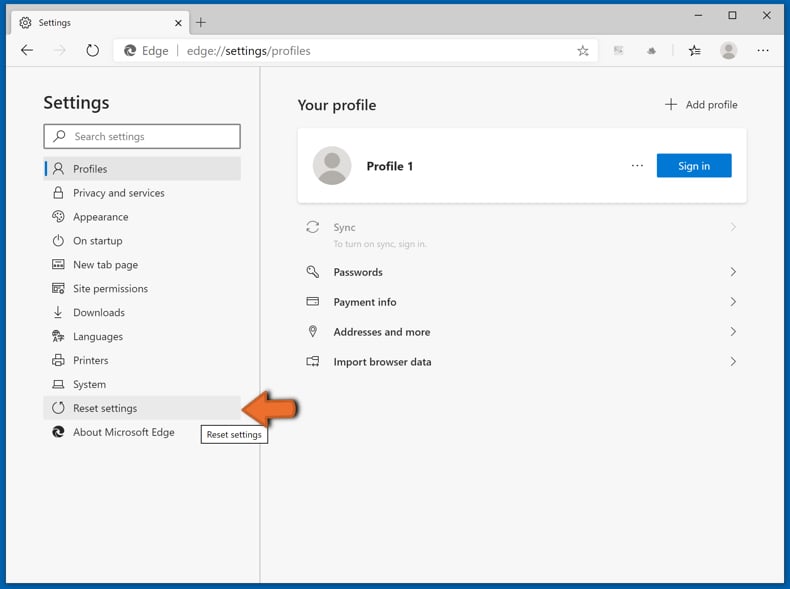

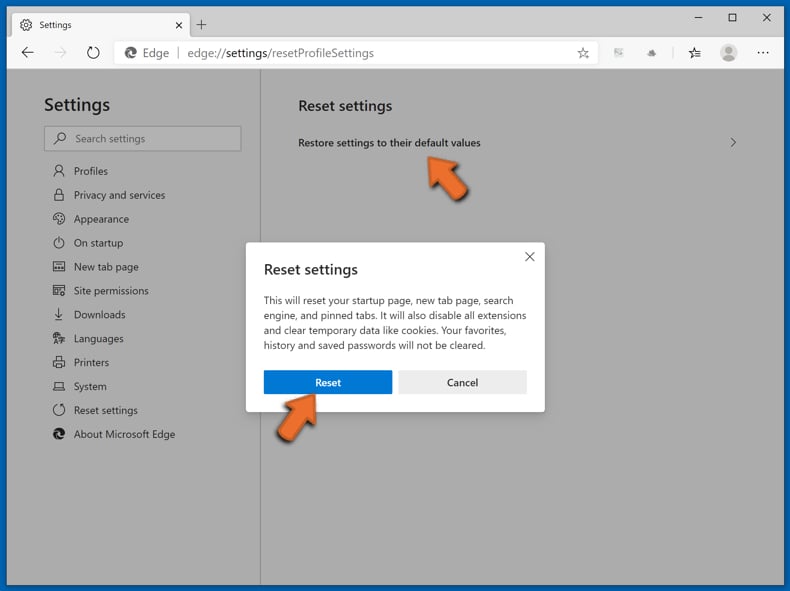

Jeśli nadal masz problemy z usunięciem aktualizacji modułu Microsoft Edge przywróć ustawienia przeglądarki Microsoft Edge. Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

(w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

W otwartym menu ustawień wybierz Przywróć ustawienia.

Wybierz Przywróć ustawienia do ich wartości domyślnych. W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Microsoft Edge do domyślnych, klikając przycisk Przywróć.

- Jeśli to nie pomogło, postępuj zgodnie z tymi alternatywnymi instrukcjami wyjaśniającymi, jak przywrócić przeglądarkę Microsoft Edge.

Podsumowanie:

Najpopularniejsze adware i potencjalnie niechciane aplikacje infiltrują przeglądarki internetowe użytkownika poprzez pobrania bezpłatnego oprogramowania. Zauważ, że najbezpieczniejszym źródłem pobierania freeware są strony internetowe jego twórców. Aby uniknąć instalacji adware bądź bardzo uważny podczas pobierania i instalowania bezpłatnego oprogramowania. Podczas instalacji już pobranego freeware, wybierz Własne lub Zaawansowane opcje instalacji - ten krok pokaże wszystkie potencjalnie niepożądane aplikacje, które są instalowane wraz z wybranym bezpłatnym programem.

Najpopularniejsze adware i potencjalnie niechciane aplikacje infiltrują przeglądarki internetowe użytkownika poprzez pobrania bezpłatnego oprogramowania. Zauważ, że najbezpieczniejszym źródłem pobierania freeware są strony internetowe jego twórców. Aby uniknąć instalacji adware bądź bardzo uważny podczas pobierania i instalowania bezpłatnego oprogramowania. Podczas instalacji już pobranego freeware, wybierz Własne lub Zaawansowane opcje instalacji - ten krok pokaże wszystkie potencjalnie niepożądane aplikacje, które są instalowane wraz z wybranym bezpłatnym programem.

Pomoc usuwania:

Jeśli masz problemy podczas próby usunięcia adware block due to suspicious activities (wirus) ze swojego komputera, powinieneś zwrócić się o pomoc na naszym forum usuwania malware.

Opublikuj komentarz:

Jeśli masz dodatkowe informacje na temat block due to suspicious activities (wirus) lub jego usunięcia, prosimy podziel się swoją wiedzą w sekcji komentarzy poniżej.

Źródło: https://www.pcrisk.com/removal-guides/10341-block-due-to-suspicious-activities-scam

▼ Pokaż dyskusję