Jak usunąć fałszywą aplikację iTerm2?

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Czym jest malware iTerm2?

Malware iTerm2 odnosi się do strojanizowanej aplikacji iTerm2, która działa jako złośliwe oprogramowanie otwierające tylne drzwi. Pomimo tego, że jej wygląd niewiele różni się od legalnej aplikacji iTerm2, po instalacji, fałszywy program wstrzykuje do systemów złośliwy kod i/lub dodatkowe malware.

Warto zauważyć, że strojanizowana aplikacja była rozpowszechniana za pośrednictwem stron internetowych podszywających się pod oficjalną stronę iTerm2. Ponadto zaobserwowano, że niektóre wyszukiwarki promują złośliwe strony internetowe.

Przegląd malware iTerm2

Malware iTerm2 potrafi wstrzykiwać do urządzeń złośliwy kod i programy. Jakie produkty są wprowadzane do systemu przez złośliwy program i jak one działają – zależy od różnych czynników. Malware otwierające tylne drzwi może infekować urządzenia trojanami, ransomware, górnikami kryptowaluty i innym malware.

Trojan to szerokie pojęcie, które obejmuje malware z mnóstwem złośliwych funkcji. Najbardziej godne uwagi szkodliwe zdolności to: wydobywanie informacji o użytkownikach/systemowych i przechowywanych plików, wydobywanie danych z zainstalowanych przeglądarek i innych aplikacji, szpiegowanie (tj. zapisywanie naciśnięcie klawiszy, nagrywanie wideo/audio itp.), umożliwienie zdalnego dostępu/kontroli nad urządzeniami (RAT – trojany zdalnego dostępu) itd.

Ransomware służy do szyfrowania danych i/lub blokowania ekranu urządzenia w celu żądania okupu za odzyskanie dostępu/użytkowania. Górnicy kryptowaluty nadużywają zasobów systemowych do generowania kryptowaluty.

Podsumowując, malware iTerm2 może prowadzić do wielu infekcji systemowych, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Fałszywa aplikacja iTerm2 |

| Typ zagrożenia | Malware Mac, wirus Mac |

| Nazwy wykrycia (fałszywej aplikacji iTerm2) | McAfee-GW-Edition (Artemis), Microsoft (Trojan:Win32/Casdet!rfn), Pełna lista wykrycia (VirusTotal) |

| Powiązane domeny | jxhwst[.]top |

| Nazwy wykrycia (fałszywej witryny iTerm2 - jxhwst[.]top) | Nie dotyczy (VirusTotal) |

| Obsługiwany adres IP (jxhwst[.]top) | 222.171.225.186 |

| Objawy | Malware jest zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostać cichym, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Wolna wydajność komputera, skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o malware

XcodeSpy, Silver Sparrow, OSAMiner i ElectroRAT to tylko niektóre przykłady złośliwego oprogramowania, które atakuje systemy operacyjne Mac. Ostatecznym celem wszystkich infekcji systemowych jest generowanie przychodów dla cyberprzestępców. Niezależnie od tego, jak działają złośliwe programy, poważnie zagrażają bezpieczeństwu urządzeń i użytkowników.

Jak malware iTerm2 zainfekowało mój komputer?

Fałszywe oprogramowanie iTerm2 było dystrybuowane za pośrednictwem witryn naśladujących oryginalną witrynę iTerm2. Złośliwe witryny mogą być prezentowane przy użyciu różnych technik, np. natrętnych reklam, nieuczciwych witryn itp. Fałszywe witryny pojawiły się jako sponsorowane w wyszukiwarce Baidu – gdy użytkownicy szukali hasła „iTerm2". Jednak w momencie pisania tego tekstu, ta wyszukiwarka usunęła już fałszywe witryny ze swoich wyników wyszukiwania.

Ogólnie rzecz biorąc, malware jest dystrybuowane przez podejrzane kanały pobierania (np. nieoficjalne witryny, sieci wymiany peer-to-peer itp.). W dystrybucji wykorzystywane są również narzędzia do nielegalnej aktywacji („łamania" zabezpieczeń) i fałszywe aktualizacje. Wiadomości spam mogą zawierać zainfekowane pliki jako załączniki lub linki do pobierania. Po otwarciu złośliwych plików — uruchamiane jest pobieranie/instalacja malware.

Jak uniknąć infekcji malware?

Zaleca się, aby zawsze pobierać produkty z oficjalnych i zweryfikowanych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane za pomocą funkcji zapewnionych przez legalnych programistów. Nie należy otwierać podejrzanych i nieistotnych wiadomości e-mail, a w szczególności znajdujących się w nich załączników lub linków.

Bardzo ważne jest, aby mieć zainstalowany i regularnie aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do wykonywania regularnych skanów systemu i usuwania zagrożeń. Jeśli twój komputer jest już zainfekowany malware, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby je automatycznie usunąć.

Fałszywa strona internetowa iTerm2 wykorzystywana do promowania malware iTerm2:

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest "malware iTerm2"?

- KROK 1. Usuwanie plików i folderów powiązanych z PUA z OSX.

- KROK 2. Usuwanie zwodniczych rozszerzeń z Safari.

- KROK 3. Usuwanie złośliwych dodatków z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

Film pokazujący, jak usunąć adware i porywaczy przeglądarki z komputera Mac:

Usuwanie potencjalnie niechcianych aplikacji:

Usuwanie potencjalnie niechcianych aplikacji z twojego folderu "Aplikacje":

Kliknij ikonę Finder. W oknie Finder wybierz "Aplikacje". W folderze aplikacji poszukaj "MPlayerX", "NicePlayer" lub innych podejrzanych aplikacji i przenieś je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy internetowe, przeskanuj swój Mac pod kątem wszelkich pozostałych niepożądanych składników.

Usuwanie plików i folderów powiązanych z fałszywa aplikacja iterm2:

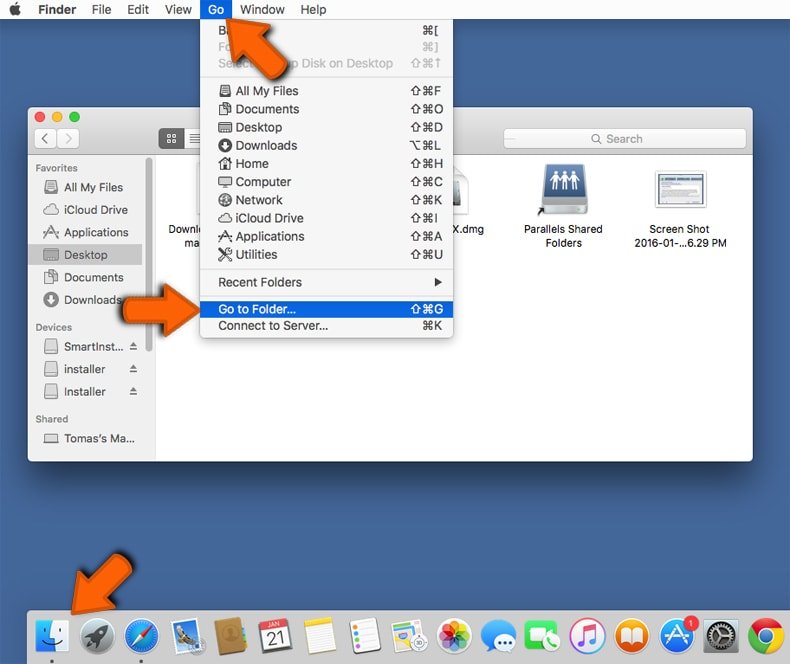

Kliknij ikonę Finder na pasku menu, wybierz Idź i kliknij Idź do Folderu...

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

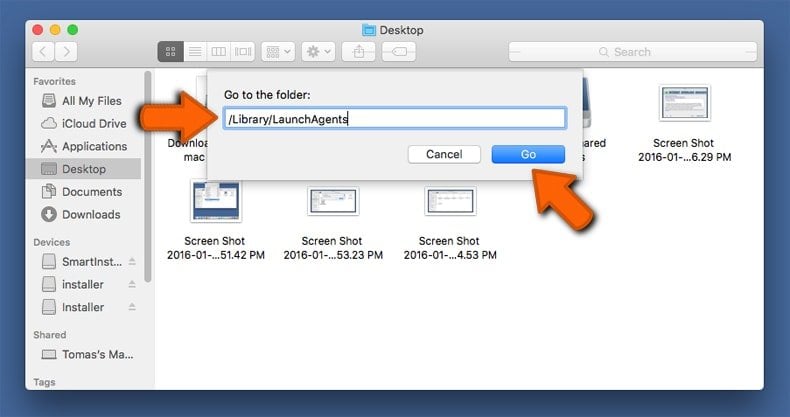

W pasku Przejdź do Folderu... wpisz: /Library/LaunchAgents

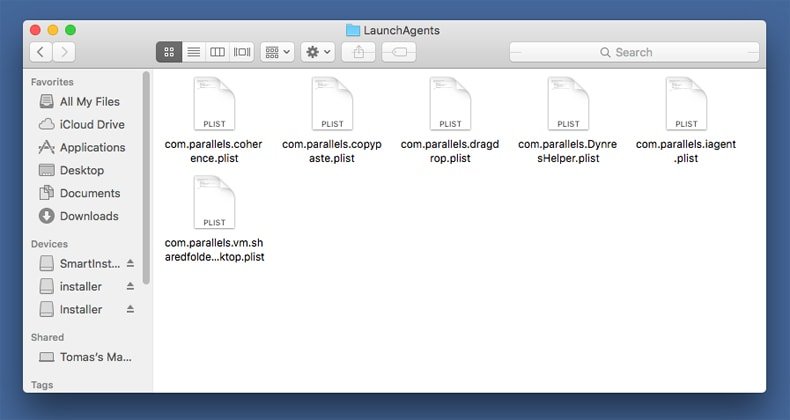

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

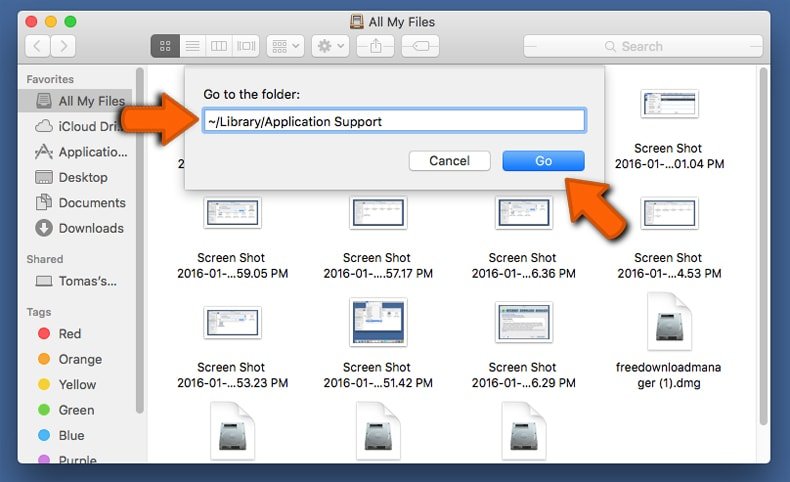

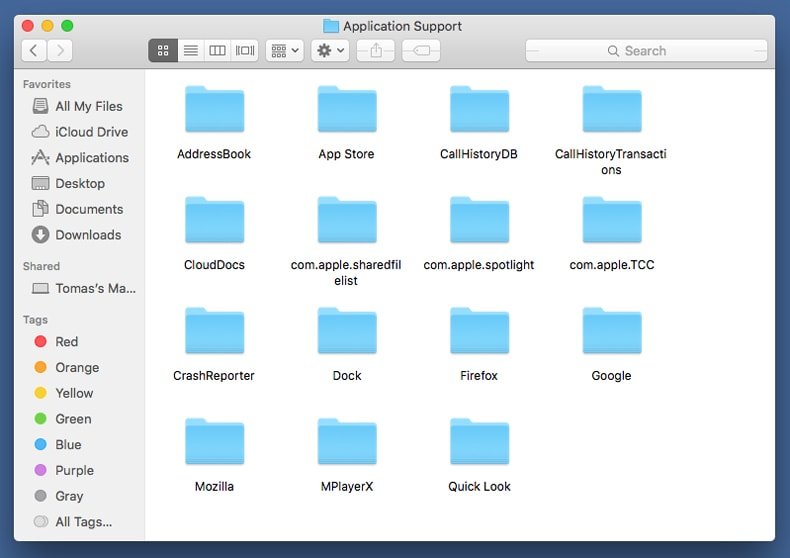

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

W pasku Przejdź do Folderu... wpisz: /Library/Application Support

W folderze "Application Support" sprawdź wszelkie ostatnio dodane i podejrzane foldery. Przykładowo "MplayerX" lub "NicePlayer" oraz przenieś te foldery do Kosza..

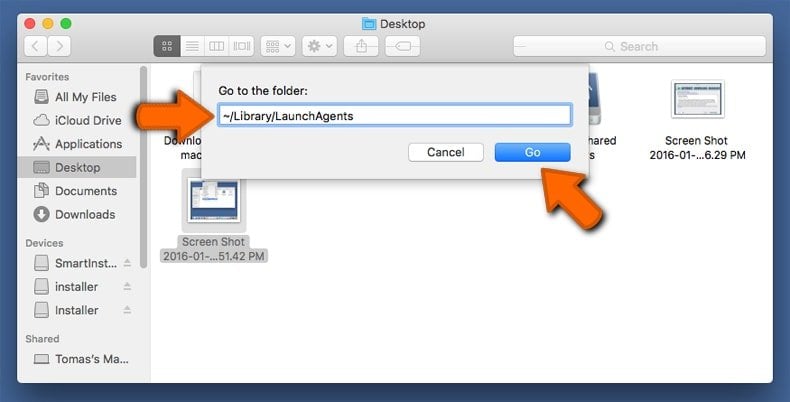

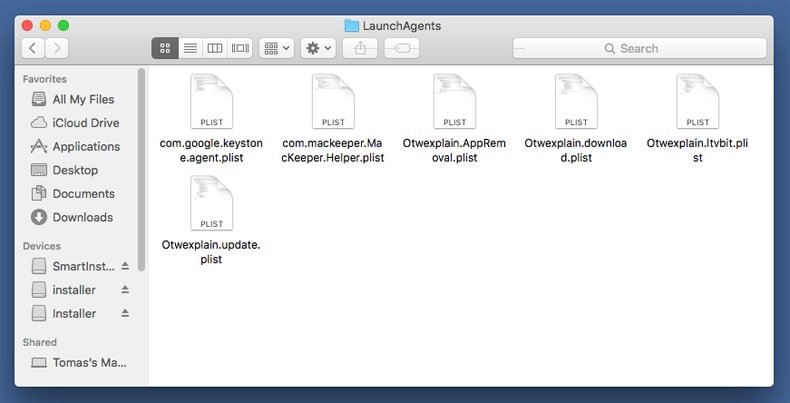

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

W pasku Przejdź do Folderu... i wpisz: ~/Library/LaunchAgents

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itp. Adware powszechnie instaluje szereg plików z tym samym rozszerzeniem.

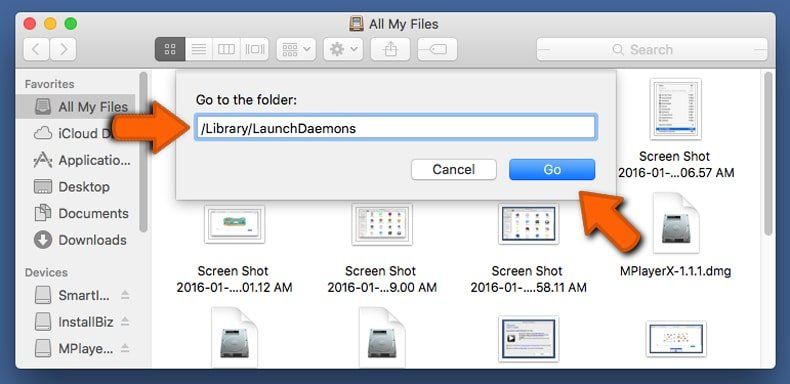

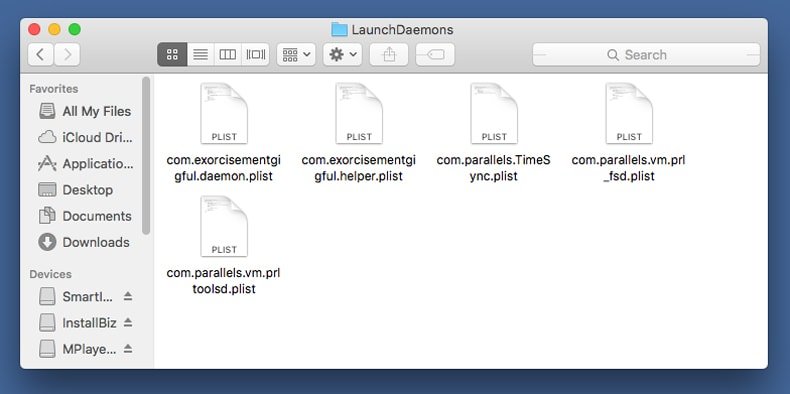

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchDaemons

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

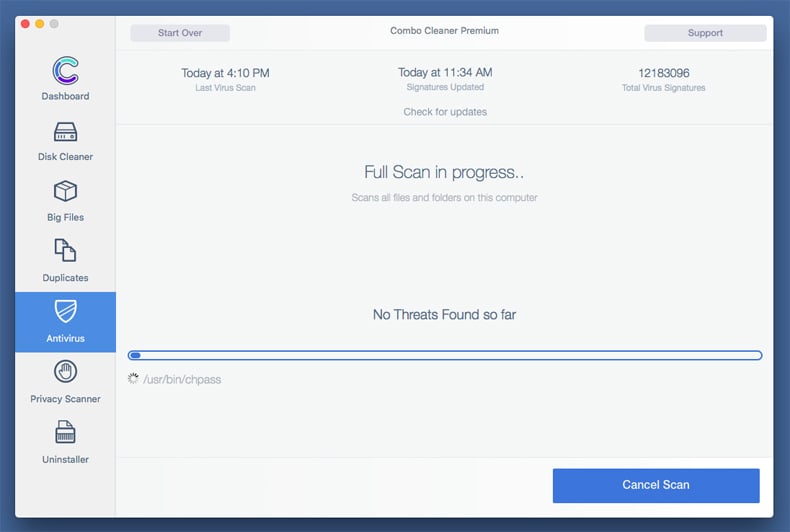

Przeskanuj swój Mac za pomocą Combo Cleaner:

Przeskanuj swój Mac za pomocą Combo Cleaner:

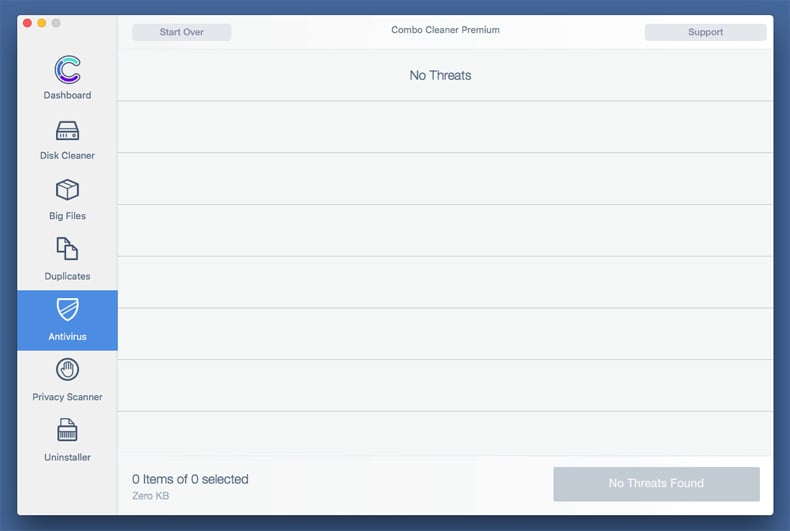

Jeśli wykonałeś wszystkie kroki we właściwej kolejności, twój Mac powinien być wolny od infekcji. Aby mieć pewność, że twój system nie jest zainfekowany, uruchom skanowanie przy użyciu programu Combo Cleaner Antivirus. Pobierz GO TUTAJ. Po pobraniu pliku kliknij dwukrotnie instalator combocleaner.dmg, w otwartym oknie przeciągnij i upuść ikonę Combo Cleaner na górze ikony aplikacji. Teraz otwórz starter i kliknij ikonę Combo Cleaner. Poczekaj, aż Combo Cleaner zaktualizuje bazę definicji wirusów i kliknij przycisk "Start Combo Scan" (Uruchom skanowanie Combo).

Combo Cleaner skanuje twój komputer Mac w poszukiwaniu infekcji malware. Jeśli skanowanie antywirusowe wyświetla "nie znaleziono żadnych zagrożeń" - oznacza to, że możesz kontynuować korzystanie z przewodnika usuwania. W przeciwnym razie, przed kontynuowaniem zaleca się usunięcie wszystkich wykrytych infekcji.

Po usunięciu plików i folderów wygenerowanych przez adware, kontynuuj w celu usunięcia złośliwych rozszerzeń ze swoich przeglądarek internetowych.

Usuwanie strony domowej i domyślnej wyszukiwarki fałszywa aplikacja iterm2 z przeglądarek internetowych:

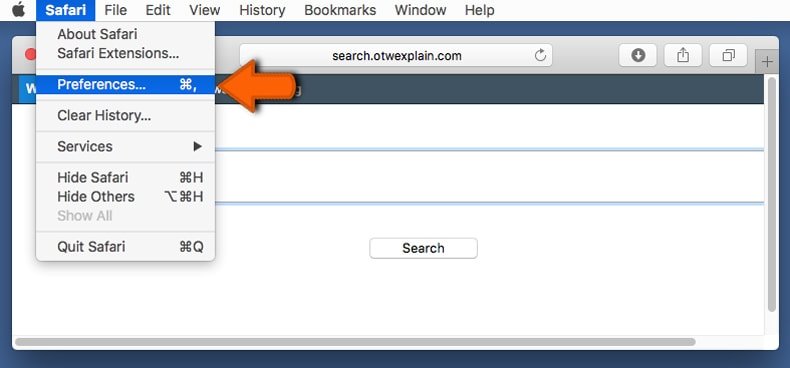

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

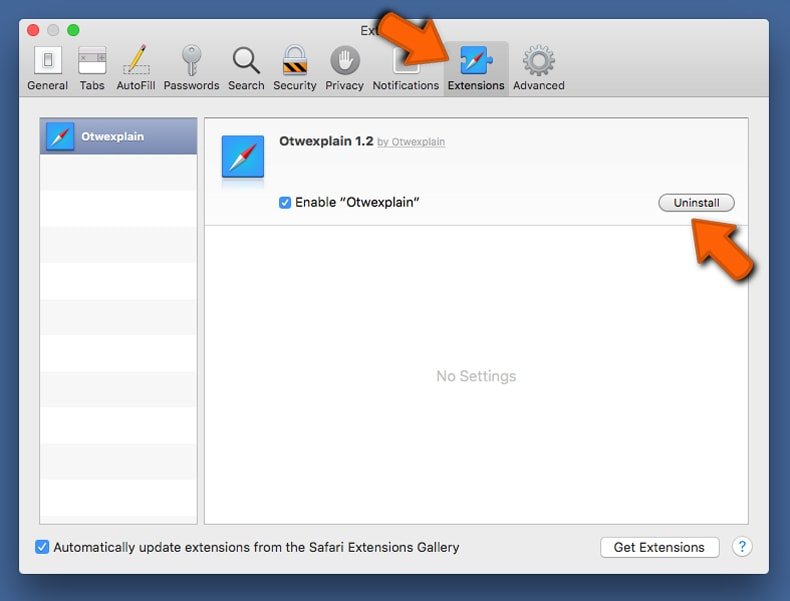

Usuwanie rozszerzeń powiązanych z fałszywa aplikacja iterm2 z Safari:

Otwórz przeglądarkę Safari. Z paska menu wybierz "Safari" i kliknij "Preferencje...".

W oknie "Preferencje" wybierz zakładkę "Rozszerzenia" i poszukaj wszelkich ostatnio zainstalowanych oraz podejrzanych rozszerzeń. Po ich zlokalizowaniu kliknij znajdujących się obok każdego z nich przycisk „Odinstaluj". Pamiętaj, że możesz bezpiecznie odinstalować wszystkie rozszerzenia ze swojej przeglądarki Safari – żadne z nich nie ma zasadniczego znaczenia dla jej prawidłowego działania.

- Jeśli w dalszym ciągu masz problemy z niechcianymi przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Safari.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

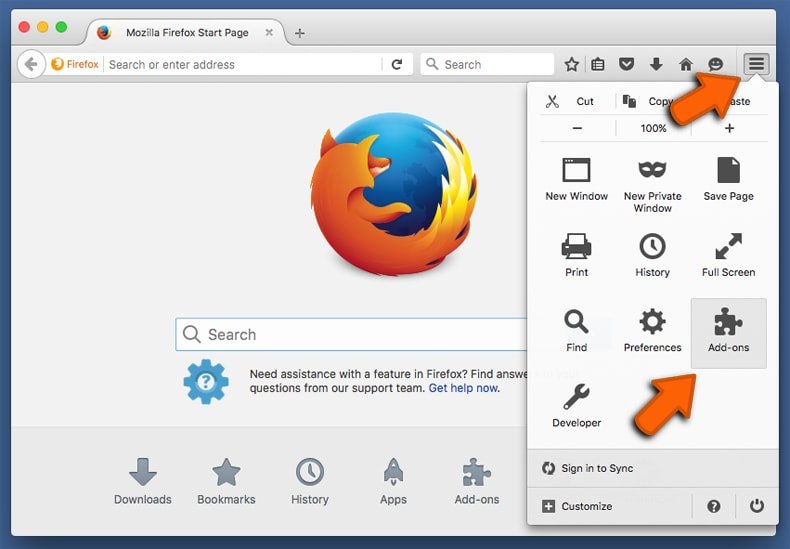

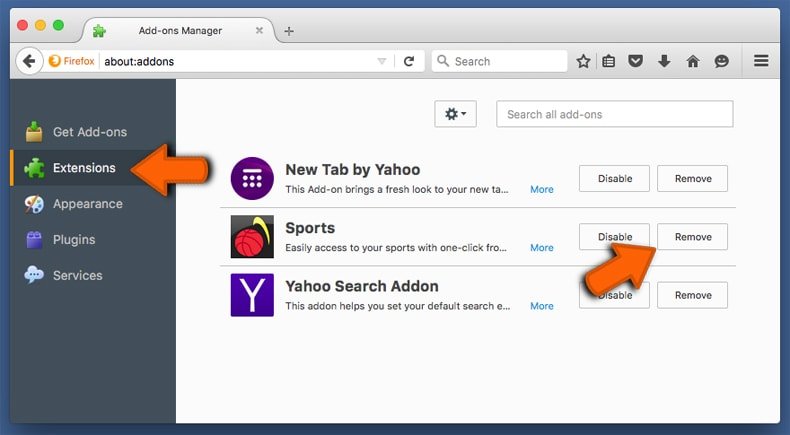

Usuwanie dodatków powiązanych z fałszywa aplikacja iterm2 z Mozilla Firefox:

Otwórz przeglądarkę Mozilla Firefox. W prawym górnym rogu ekranu kliknij przycisk "Otwórz Menu" (trzy linie poziome). W otwartym menu wybierz "Dodatki".

Wybierz zakładkę "Rozszerzenia" i poszukaj ostatnio zainstalowanych oraz podejrzanych dodatków. Po znalezieniu kliknij przycisk "Usuń" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Mozilla Firefox – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Mozilla Firefox.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

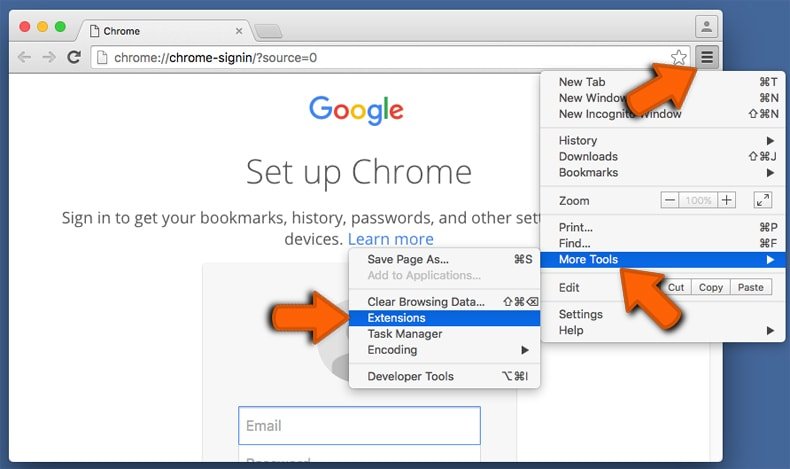

Usuwanie dodatków powiązanych z fałszywa aplikacja iterm2 z Google Chrome:

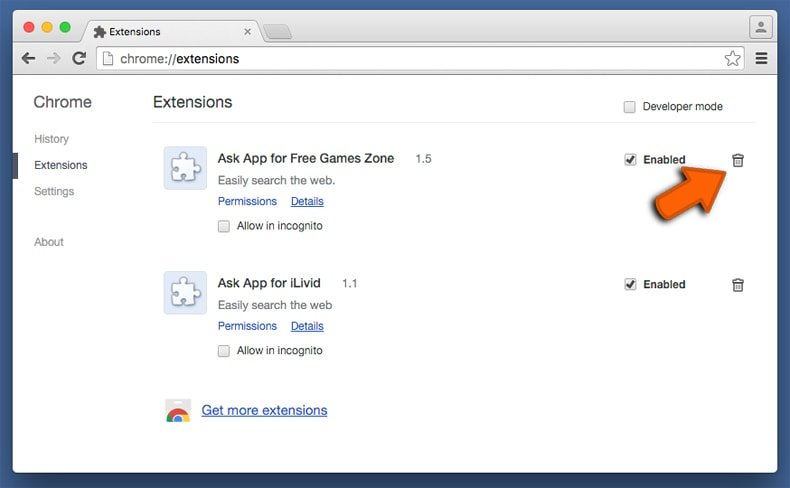

Otwórz Google Chrome i kliknij przycisk "Menu Chrome" (trzy linie poziome) zlokalizowany w prawym górnym rogu okna przeglądarki. Z rozwijanego menu wybierz "Więcej narzędzi" oraz wybierz "Rozszerzenia".

W oknie "Rozszerzenia" poszukaj wszelkich ostatnio zainstalowanych i podejrzanych dodatków. Po znalezieniu kliknij przycisk "Kosz" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Google Chrome – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - PrzywróćGoogle Chrome.

Najczęściej zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware iTerm2. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, złośliwe oprogramowanie iTerm2 można usunąć bez formatowania.

Jakie są największe problemy, jakie może powodować malware iTerm2?

Zagrożenia ze strony złośliwego oprogramowania iTerm2 są duże, ponieważ ta fałszywa aplikacja została zaprojektowana w celu wywoływania infekcji łańcuchowych. Innymi słowy, ten złośliwy program może infekować systemy dodatkowym malware. Dlatego infekcje malware iTerm2 mogą prowadzić do poważnych problemów z prywatnością, strat finansowych, kradzieży tożsamości i innych poważnych problemów.

Jaki jest cel złośliwego oprogramowania iTerm2?

Malware iTerm2 działa poprzez powodowanie infekcji łańcuchowych. Dlatego też opiera się na innych szkodliwych programach w celu uzyskania dodatkowych szkodliwych funkcji. Ogólnie rzecz ujmując, zwykłym celem malware jest generowanie przychodów.

W jaki sposób malware iTerm2 przeniknęło do mojego komputera?

Malware iTerm2 mogło przeniknąć do twojego systemu za pośrednictwem fałszywych witryn iTerm2. Zaobserwowano, że te witryny są umieszczane jako wyniki sponsorowane w wyszukiwarkach. Ocjonalnie, fałszywe strony mogą być promowane za pomocą natrętnych reklam lub nieuczciwych przekierowań witryn. Inne popularne techniki dystrybucji malware obejmują dystrybucję przez podejrzane źródła pobierania, pocztę spamową, narzędzia do „łamania" zabezpieczeń i fałszywe aktualizacje.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji. Zauważ, że wyrafinowane malware zwykle ukrywa się głęboko w systemie. Z tego powodu bardzo ważne jest wykonanie pełnego skanu systemu.

▼ Pokaż dyskusję