Narzędzia usuwania wirusów i spyware. lnstrukcje deinstalacji

Instrukcje usuwania Your Windows 10 Is Infected With 3 Viruses

Czym jest Your Windows 10 Is Infected With 3 Viruses?

"Your Windows 10 Is Infected With 3 Viruses" jest fałszywym komunikatem o błędzie wyświetlanym przez różne zwodnicze strony internetowe. Badania pokazują, że wielu użytkowników nieumyślnie odwiedza te witryny - są na nie przekierowywani przez potencjalnie niechciane programy (PUP) lub natrętne reklamy wyświetlane przez inne podejrzane strony. Potencjalnie niechciane programy są znane z infiltracji systemów bez zezwolenia. Oprócz przekierowań, generują uciążliwe reklamy, zbierają poufne informacje, a w niektórych przypadkach wykorzystują zasoby systemowe do uruchamiania różnych niechcianych procesów.

Jak usunąć MyMacUpdater z Mac?

Czym jest MyMacUpdater?

Należąca do tej samej rodziny potencjalnie niechcianych programów (PUP), jak Shopperify, MyCouponize i wielu innych, MyMacUpdater jest nieuczciwą aplikacją, która infiltruje system wraz z różnymi programami typu adware. Początkowo MyMacUpdater może nie wydawać się szkodliwa, jednak obecność tej aplikacji może prowadzić do instalacji innych aplikacji typu adware.

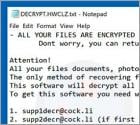

Instrukcje usuwania ransomware Rapid 2.0

Czym jest Rapid 2.0?

Po raz pierwszy wykryty przez MalwareHunterTeam, Rapid 2.0 jest zaktualizowaną wersją ransomware wysokiego ryzyka o nazwie Rapid. Natychmiast po infiltracji Rapid 2.0 szyfruje większość zapisanych plików i zmienia ich nazwy za pomocą wzoru "[7_losowych_znaków].[5_losowych_liter]". Przykładowo, "1.jpg" może zostać zmieniona na nazwę pliku, np. "1390875.HWCLZ". Od tego momentu używanie i odróżnianie plików staje się niemożliwe. Po zaszyfrowaniu plików Rapid 2.0 tworzy plik tekstowy ("DECRYPT.[5_losowych_znakow].txt") i umieszcza kopię w każdym istniejącym folderze.

Instrukcje usuwania Coinhive

Czym jest Coinhive?

Coinhive to usługa, która pozwala twórcom stron internetowych wprowadzać na witryny kod za pomocą skryptów, które wykorzystują komputery użytkowników do wydobywania kryptowaluty Monero. Idea stojąca za Coinhive jest uzasadniona, a sama usługa nie jest szkodliwa. Jednak niektórzy twórcy stron internetowych, którzy wykorzystują tę usługę, stają się chciwi i korzystają z pewnego systemu: kryptowalutę wydobywa się bez zgody użytkowników, a korzystanie z zasobów systemu nie jest przez nich ograniczone. W rezultacie często niewłaściwie wykorzystują do 100% zasobów systemowych bez pozwolenia.

Instrukcje usuwania Windows Is Resetting Itself

Czym jest Windows Is Resetting Itself?

"Windows Is Resetting Itself" to zwykły fałszywy błąd, podobny do Comcast Cable Warning Alert, Do Not Ignore This Windows Alert, VIRUS ALERT FROM MICROSOFT i wielu innych. Ten komunikat o błędzie jest wyświetlany przez różne złośliwe witryny, które użytkownicy odwiedzają nieumyślnie. Zazwyczaj są na nie przekierowywani przez potencjalnie niechciane programy (PUP) lub natrętne reklamy generowane przez inne złośliwe witryny. Wyniki badań pokazują, że w większości przypadków potencjalnie niechciane programy infiltrują system bez pozwolenia. Oprócz powodowania niechcianych przekierowań, PUP zazwyczaj generują różne natrętne reklamy, zbierają wrażliwe dane, a nawet mogą uruchamiać niechciane procesy w tle systemu.

Instrukcje usuwania Crypto-Loot

Czym jest Crypto-Loot?

Podobna do Coinhive, Crypto-Loot to usługa, która pozwala twórcom stron internetowych wprowadzać na witryny własny skrypt za pomocą skryptu, który wykorzystuje komputer odwiedzającego do wydobywania kryptowaluty Monero. Sama usługa jest legalna. Problem polega jednak na tym, że niektórzy programiści stają się chciwi i wykorzystują usługę Crypto-Loot. Rozpoczynają wydobywanie bez zgody użytkownika, a jakby tego było mało, nie ograniczają korzystania z zasobów systemu. Innymi słowy, wykorzystują do 100% zasobów komputera bez pozwolenia.

Instrukcje usuwania Your System Is Heavily Damaged By (4) Virus

Czym jest Your System Is Heavily Damaged By (4) Virus?

Wyświetlany przez różne zwodnicze strony internetowe, "Your System Is Heavily Damaged By (4) Virus" jest fałszywym komunikatem o błędzie. Badania pokazują, że użytkownicy często nieumyślnie odwiedzają te witryny - są na nie przekierowywani przez natrętne reklamy (wyświetlane przez inne podejrzane witryny) lub potencjalnie niechciane programy (PUP), które infiltrują systemy bez zezwolenia. Oprócz powodowania przekierowań, PUP generują natrętne reklamy, zapisują informacje o systemie użytkownika i (w niektórych przypadkach) uruchamiają niechciane procesy w tle.

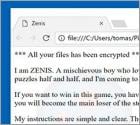

Instrukcje usuwania ransomware Zenis

Czym jest Zenis?

Odkryty przez MalwareHunterTeam, Zenis jest kolejnym wirusem typu ransomware, który po infiltracji, szyfruje większość zapisanych plików. Podczas szyfrowania Zenis zmienia nazwy plików za pomocą wzoru nazwy pliku "Zenis-[2_losowe_znaki].[12_losowych_znakow]". Na przykład nazwa "sample.jpg" zostanie zmieniona na "Zenis-OX.4XAs5iEEpI8I". Po udanym szyfrowaniu Zenis tworzy plik html ("Zenis-Instructions.html") umieszczając jego kopię w każdym istniejącym folderze.

Instrukcje usuwania Amazon Gift Card

Czym jest Amazon Gift Card?

"Amazon Gift Card" to ogólna nazwa oszukańczych wiadomości, które są wyświetlane przez złośliwe witryny. W większości przypadków użytkownicy nieumyślnie odwiedzają te witryny - są na nie przekierowywani przez natrętne reklamy (wyświetlane przez inne podejrzane strony) lub potencjalnie niechciane programy (PUP). Badania pokazują, że PUP często infiltrują systemy bez zezwolenia, powodują przekierowania, generują natrętne reklamy, zbierają dane osobowe i uruchamiają niechciane procesy w tle.

Instrukcje usuwania You Have Won A Google Gift

Czym jest You Have Won A Google Gift?

"You Have Won A Google Gift" to oszustwo wyświetlane przez złośliwe strony internetowe. Badania pokazują, że użytkownicy zazwyczaj odwiedzają te witryny nieumyślnie - są na nie przekierowywani przez potencjalnie niechciane programy (PUP) lub natrętne reklamy (np. pop-upy) wyświetlane przez inne podejrzane witryny. Pamiętaj, że potencjalnie niechciane programy mogą infiltrować systemy bez pozwolenia. Oprócz powodowania przekierowań, PUP są również znane z generowania natrętnych reklam, zapisywania poufnych informacji i niewłaściwego wykorzystywania zasobów systemowych do uruchamiania niechcianych procesów w tle.

Więcej artykułów…

Strona 444 z 575

<< pierwsza < poprzednia 441 442 443 444 445 446 447 448 449 450 następna > ostatnia >>